WordPress GO 서비스에 대한 무료 1년 도메인 이름 제공

입구

Linux SSH 키 제거 특히 프로세스 SSH 키 삭제 중 이는 무언가를 바꾸고 싶을 때 취할 수 있는 중요한 단계입니다. SSH 연결의 보안을 강화하거나 새로운 연결을 생성하려면 SSH 보안 구성 프로세스를 진행하기 위해 키를 취소해야 할 수도 있습니다. 이 기사에서는 SSH 키 삭제 프로세스를 수행할 수 있는 방법, 장점과 단점, 가능한 대체 솔루션에 대해 논의합니다. 또한 샘플 애플리케이션을 통해 프로세스를 강화하고 마지막 부분에서 자주 묻는 질문에 답변할 예정입니다.

1. SSH 키란 무엇이며 제거가 필요한 이유는 무엇입니까?

SSH(Secure Shell)는 원격 서버에 대한 보안 연결을 가능하게 하는 프로토콜 및 도구 세트입니다. "키 기반 인증" 방법은 안전하고 실용적인 사용을 제공합니다. 다음과 같은 경우 Linux SSH 키 제거가 필요할 수 있습니다.

- 보안: 키가 유출되었거나 오래된 알고리즘으로 생성된 것이 아닌가 걱정되는 경우.

- 사용자 변경: 서버 이전, 새로운 팀원 합류, 프로젝트를 떠난 전문가의 접근 권한 취소 등의 상황.

- 새로운 구성: 더 강력한 알고리즘(예: Ed25519) 또는 다른 알고리즘 SSH 보안 구성 에 대한 키를 다시 생성합니다.

SSH 키 제거는 위험한 상황뿐만 아니라 정기적인 보안 정책의 일부로도 선호될 수 있습니다. 사용하지 않거나 불필요한 키를 삭제하면 잠재적인 사이버 공격 벡터가 줄어듭니다.

2. SSH 키를 삭제하는 기본 단계

SSH 키 삭제 중 또는 취소하려면 일반적으로 두 가지 다른 점을 살펴봐야 합니다.

- 로컬 시스템에서 키 삭제: 주로

~/.ssh/디렉토리의 특수(사적인) 및 공통(공공의) 키 제거. - 원격 서버에 등록된 키 삭제: 서버 측에서

~/.ssh/authorized_keys파일의 줄을 정리합니다.

이 두 프로세스는 동시에 수행되어야 합니다. 로컬 키를 삭제하더라도 서버에 정보가 남아 있으면 공격자가 서버측 키를 획득할 경우 여전히 위험할 수 있습니다.

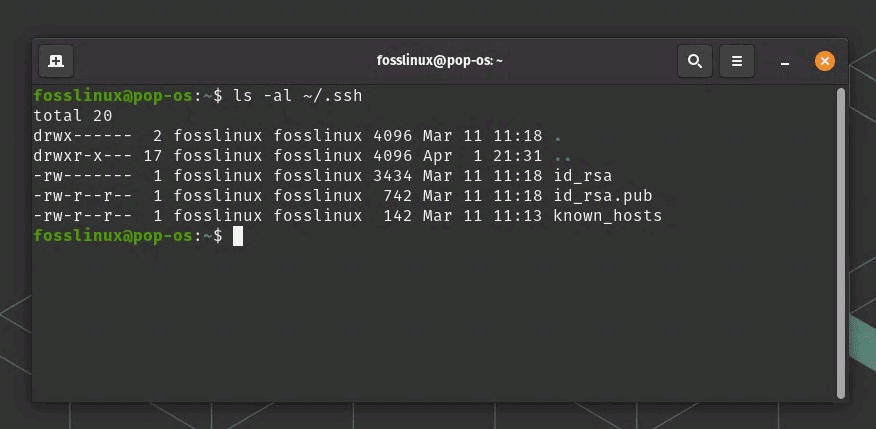

2.1 로컬 키 삭제

Linux 또는 macOS 시스템에서 SSH 키 쌍은 일반적으로 ~/.ssh 폴더에 위치합니다. 예:

~/.ssh/id_rsa(개인 키)~/.ssh/id_rsa.pub(공개 키)~/.ssh/id_ed25519(개인 키)~/.ssh/id_ed25519.pub(공개 키)

삭제시 주의가 필요합니다. 특별한 이름으로 네이밍을 한 경우(내사용자 정의 키 등) 올바른 파일을 식별해야 합니다. 명령 예는 다음과 같습니다.

cd ~/.ssh/ rm id_rsa id_rsa.pub # 또는 rm id_ed25519 id_ed25519.pub

새 프로젝트를 진행하거나 다른 사용자와 함께 작업하려면 해당 파일을 삭제하면 됩니다. 그러나 단일 서버에서 여러 키로 작업하는 경우 잘못된 파일을 삭제하지 않도록 주의해야 합니다.

2.2 원격 서버에서 키 제거

서버를 통해 Linux SSH 키 제거 단계를 진행하는 동안 원격 시스템에서 연결하려는 사용자 ~/.ssh/authorized_keys 파일에 저장된 라인을 삭제해야 합니다. 다음과 같은 작업을 수행할 수 있습니다.

# 서버에 로그인합니다. ssh [email protected] # 그런 다음 홈 디렉터리로 이동하여authorized_keys 파일을 엽니다. nano ~/.ssh/authorized_keys # 삭제하려는 줄을 찾아 제거합니다.

예를 들어, id_rsa.pub 내용을 하나의 긴 줄로 승인_키 에 나타납니다. 이 줄을 식별하고 완전히 삭제하십시오. 저장하고 종료하면 해당 키의 서버 액세스 권한이 취소됩니다.

2.3 특별한 방법: SSH-복사-ID 역방향 프로세스

SSH-복사-ID, 키를 추가하는 데 자주 사용됩니다. 그러나 내장된 "제거" 옵션은 없습니다. 다시 SSH-복사-ID 키가 추가되었습니다. 승인_키 이 줄은 파일의 특정 줄과 일치하므로 수동으로 삭제해야 합니다. 그래서 직접적으로 SSH-복사-ID -r 다음과 같은 명령으로 삭제하는 것은 지원되지 않습니다. 따라서 편집기를 사용하거나 스크립트를 준비하여 Authorized_keys를 지울 수 있습니다.

3. Linux SSH 키 제거의 장점과 단점

절차를 구현하기 전에 장단점을 비교해보면 잠재적인 문제를 예방하는 데 도움이 됩니다. 키 삭제 프로세스의 장점과 단점은 다음과 같습니다.

3.1 장점

- 보안 강화: 사용하지 않거나 손상될 수 있는 오래된 키를 취소하여 공격 가능성을 줄입니다.

- 클린경영: 팀 내에서 퇴사한 사람들의 접근을 쉽게 종료할 수 있습니다. 이렇게 하면 관리 효율성이 향상됩니다.

- 정기 업데이트: 정기적으로 삭제하고 다시 생성하면 최신 암호화 알고리즘을 지속적으로 사용할 수 있습니다.

3.2 단점

- 잘못된 키 삭제: 잘못된 파일이나 줄을 삭제하면 시스템에 액세스하지 못할 수 있습니다.

- 일시적인 접근권한 상실: 동작 중 경험이 없는 사용자는 재접속이 어려울 수 있습니다.

- 인건비: 많은 수의 서버 또는 사용자에 대해 이 프로세스를 관리하는 데는 시간이 많이 걸릴 수 있습니다.

따라서, 예상치 못한 위험과 장점을 모두 고려하여 계획적이고 신중하게 거래를 실행해야 합니다.

4. 대체 또는 추가 방법

SSH 키를 제거하는 것 외에도 다른 접근 방식이 있습니다. 이 섹션을 검토하면 다음과 같은 일부 특정 시나리오에서 도움이 될 수 있습니다.

4.1 암호 업데이트

만약에 SSH 보안 구성 기본적으로 키 비밀번호만 변경하고 싶다면, ssh-keygen -p 암호는 명령으로 새로 고칠 수 있습니다. 이렇게 하면 키를 완전히 삭제하지 않고도 보안 수준이 향상됩니다.

4.2 키 폐기 목록(KRL)

OpenSSH 6.2 이상에서는 키 해지 목록 (KRL) 기능을 사용할 수 있습니다. 따라서 서버에서 어떤 키가 유효하지 않거나 어떤 인증서가 허용되지 않는지에 대한 목록을 유지할 수 있습니다. ssh-keygen -k -f 취소된_키 KRL은 다음과 같은 명령으로 생성할 수 있으며 이에 따라 SSH를 구성할 수 있습니다.

4.3 SSH 구성 파일로 차단

서버 측에서는, /etc/ssh/sshd_config 사용자 또는 특정 키 유형은 일부 매개변수를 사용하여 차단될 수 있습니다. 예를 들어 비밀번호인증번호 원하는 경우 DMZ 또는 테스트 시스템에 대해 다른 정책을 생성하고 설정을 사용하여 키 기반 액세스만 허용할 수 있습니다. 하지만 이는 '키를 삭제'하는 것이 아니라 전체적인 접근 프로토콜을 변경하는 방식이다.

5. 구체적인 예시와 팁

실제로 진행하는 방법에 대한 몇 가지 예를 살펴보겠습니다.

- 개발팀 예시: 5명으로 구성된 팀이 있습니다. 떠나간 사람에게

승인_키파일에서 해당 행을 삭제하는 것만으로도 충분할 수 있습니다. 또한 해당 사람의 로컬 컴퓨터에서 개인 키 도 삭제되어야 합니다. - 서버 이전: 인프라 변경 시 기존 서버의 SSH 키를 모두 취소하고 새 서버에서는 현재 키만 사용합니다. 이런 방식으로 비활성화된 시스템의 취약점은 다시 발생하지 않습니다.

- 긴급 상황: 열쇠가 유출되거나 도난당했다고 의심되는 경우, Linux SSH 키 제거 이렇게 하면 무단 액세스를 방지할 수 있습니다. 그런 다음 새 키를 생성하고 추가하여 시스템에 연결할 수 있습니다.

이러한 예는 다양한 규모와 상황에서 키 제거 결정이 얼마나 중요한지 보여줍니다.

6. 외부 및 내부 링크

SSH에 대한 더 자세한 정보가 필요한 경우 OpenSSH 공식 사이트 (DoFollow)를 통해 모든 문서에 액세스할 수 있습니다.

추가적으로 저희 홈페이지에서는 리눅스 또한 카테고리에서 다양한 구성 예를 살펴볼 수도 있습니다.

7. 요약 및 결론

Linux SSH 키 제거보안 및 관리 효율성 측면에서 없어서는 안 될 단계 중 하나입니다. 보안 침해, 팀 변경 또는 단순히 질서 유지 등의 이유로 SSH 키 삭제 중 당신은 원할 수도 있습니다. 이 프로세스는 기본적으로 두 단계로 구성됩니다. 로컬 키를 지우고 승인_키 파일에서 관련 줄을 제거합니다.

이 단계에서 조심해야 할 점은, SSH 보안 구성 서면 정책을 통해 프로세스를 관리하고 팀 내에서 조정을 보장하는 것이 좋습니다. 최신 암호화 방법을 사용하여 정기적인 검사를 수행하고 사용하지 않는 키를 비활성화하면 사이버 공격에 대한 중요한 보호 장치가 됩니다. 작은 과실로 인해 심각한 데이터 유출이 발생할 수 있다는 점을 기억하십시오.

자주 묻는 질문(FAQ)

1. Linux SSH 키 제거를 위해 시스템에 로그인해야 합니까?

보통 그렇습니다. SSH 키 삭제 중 서버에 대한 액세스 권한이 있어야 합니다. 로그인한 경우 승인_키 로컬인 경우 파일을 편집할 수 있습니다. ~/.ssh 폴더에 있는 파일을 삭제할 수 있습니다. 다만, 진행 중에 다른 방법(예: 루트 콘솔)을 통해 접속한 경우에는 로그인 없이 편집이 가능합니다.

2. SSH Key를 삭제한 후 다시 연결하려면 어떻게 해야 하나요?

이전 키를 삭제한 경우 해당 키로 더 이상 연결할 수 없습니다. 새로운 SSH 보안 구성 계획 중이라면 ssh-keygen 다음 명령을 사용하여 새 키를 생성해야 합니다. 승인_키 파일에 공개 키를 추가해야 합니다.

3. 여러 서버에서 동일한 키를 사용하고 있습니다. 모든 서버에서 해당 키를 제거해야 합니까?

키를 완전히 비활성화하려면 예, 모든 서버에서 승인_키 기록도 삭제해야 합니다. 그렇지 않으면 다른 서버에 계속 액세스할 수 있습니다.

답글 남기기