WordPress GO hizmetinde Ücretsiz 1 Yıllık Alan Adı Fırsatı

ทางเข้า

การลบคีย์ Linux SSH โดยเฉพาะกระบวนการ กำลังลบคีย์ SSH เป็นขั้นตอนสำคัญที่เราสามารถทำได้เมื่อต้องการเปลี่ยนแปลงบางสิ่งบางอย่าง เพื่อเพิ่มความปลอดภัยของการเชื่อมต่อ SSH ของเราหรือเพื่อสร้างใหม่ การกำหนดค่าความปลอดภัย SSH เราอาจต้องการยกเลิกกุญแจเพื่อดำเนินการตามกระบวนการต่อไป ในบทความนี้ เราจะพูดถึงวิธีการต่างๆ ที่กระบวนการลบคีย์ SSH สามารถดำเนินการได้ มีข้อดีและข้อเสียอะไรบ้าง และวิธีแก้ไขปัญหาอื่นที่เป็นไปได้ นอกจากนี้เรายังจะเสริมกำลังกระบวนการด้วยแอปพลิเคชันตัวอย่างและตอบคำถามที่พบบ่อยในส่วนสุดท้าย

1. คีย์ SSH คืออะไร และเหตุใดจึงต้องมีการลบออก

SSH (Secure Shell) คือโปรโตคอลและชุดเครื่องมือที่เปิดใช้งานการเชื่อมต่อที่ปลอดภัยไปยังเซิร์ฟเวอร์ระยะไกล วิธี "การรับรองความถูกต้องด้วยคีย์" ให้การใช้งานที่ปลอดภัยและใช้งานได้จริง อาจจำเป็นต้องลบคีย์ Linux SSH ในกรณีต่อไปนี้:

- ความปลอดภัย: หากคุณกังวลว่าคีย์ของคุณรั่วไหลหรือสร้างด้วยอัลกอริธึมที่ล้าสมัย

- การเปลี่ยนแปลงผู้ใช้: สถานการณ์ต่างๆ เช่น การโอนเซิร์ฟเวอร์ การเข้าร่วมสมาชิกใหม่ในทีมของคุณ หรือการเพิกถอนสิทธิ์การเข้าถึงของผู้เชี่ยวชาญที่ออกจากโปรเจ็กต์

- การกำหนดค่าใหม่: อัลกอริธึมที่มีประสิทธิภาพมากขึ้น (เช่น Ed25519) หรืออื่น ๆ การกำหนดค่าความปลอดภัย SSH สร้างคีย์ใหม่สำหรับ .

การลบคีย์ SSH สามารถทำได้ไม่เพียงแต่ในสถานการณ์ที่มีความเสี่ยงเท่านั้น แต่ยังเป็นส่วนหนึ่งของนโยบายความปลอดภัยปกติอีกด้วย การลบคีย์ที่ไม่ได้ใช้หรือไม่จำเป็นจะช่วยลดโอกาสในการโจมตีทางไซเบอร์

2. ขั้นตอนพื้นฐานในการลบคีย์ SSH

กำลังลบคีย์ SSH หรือจะยกเลิกก็มักจะต้องดูสองจุดที่แตกต่างกัน:

- การลบคีย์บนเครื่องท้องถิ่น: ส่วนใหญ่

~/.ssh/พิเศษในไดเรกทอรี (ส่วนตัว) และทั่วไป (สาธารณะ) การถอดกุญแจ - การลบคีย์ที่ลงทะเบียนบนเซิร์ฟเวอร์ระยะไกล: ทางฝั่งเซิร์ฟเวอร์

~/.ssh/authorized_keysทำความสะอาดบรรทัดในไฟล์

กระบวนการทั้งสองนี้ต้องทำพร้อมกัน แม้ว่าคุณจะลบคีย์ในเครื่องของคุณ แต่หากข้อมูลบนเซิร์ฟเวอร์ยังคงอยู่ ก็ยังสามารถก่อให้เกิดความเสี่ยงได้หากผู้โจมตีได้รับคีย์ฝั่งเซิร์ฟเวอร์

2.1 การลบคีย์ท้องถิ่น

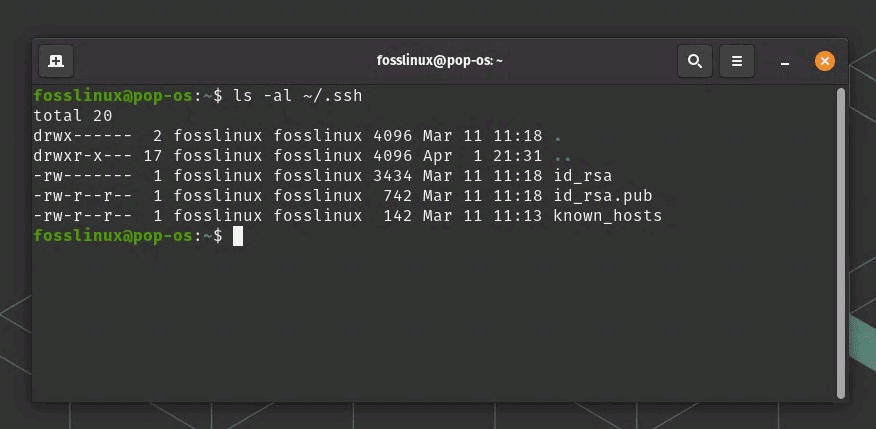

บนระบบ Linux หรือ macOS โดยปกติแล้วคู่คีย์ SSH จะเป็น ~/.ssh อยู่ในโฟลเดอร์ ตัวอย่าง:

~/.ssh/id_rsa(คีย์ส่วนตัว)~/.ssh/id_rsa.pub(กุญแจสาธารณะ)~/.ssh/id_ed25519(คีย์ส่วนตัว)~/.ssh/id_ed25519.pub(กุญแจสาธารณะ)

คุณต้องระมัดระวังในการลบ หากการตั้งชื่อเสร็จสิ้นด้วยชื่อพิเศษ (คีย์กำหนดเองของฉัน ฯลฯ) คุณต้องระบุไฟล์ที่ถูกต้อง ตัวอย่างคำสั่งมีดังนี้:

ซีดี ~/.ssh/ rm id_rsa id_rsa.pub # หรือ rm id_ed25519 id_ed25519.pub

หากคุณกำลังจะไปทำงานในโครงการใหม่หรือกับผู้ใช้รายอื่น เพียงลบไฟล์เหล่านี้ อย่างไรก็ตาม หากคุณทำงานกับหลายคีย์บนเซิร์ฟเวอร์เดียว คุณต้องระวังอย่าลบไฟล์ผิด

2.2 การถอดคีย์บนเซิร์ฟเวอร์ระยะไกล

ขณะดำเนินการขั้นตอนการลบคีย์ Linux SSH ผ่านเซิร์ฟเวอร์ ผู้ใช้ที่คุณกำลังเชื่อมต่อบนเครื่องระยะไกล ~/.ssh/authorized_keys คุณต้องลบบรรทัดที่บันทึกไว้ในไฟล์ คุณสามารถติดตามการกระทำเช่นนี้:

# ล็อกอินเข้าสู่เซิร์ฟเวอร์ ssh [email protected] # จากนั้นไปที่โฮมไดเร็กตอรี่ของคุณและเปิดไฟล์authorized_keys nano ~/.ssh/authorized_keys # ค้นหาบรรทัดที่คุณต้องการลบและลบออก

ตัวอย่างเช่น, id_rsa.pub เนื้อหาเป็นบรรทัดยาวหนึ่งบรรทัด ได้รับอนุญาต_คีย์ ปรากฏใน. ระบุบรรทัดนี้และลบออกทั้งหมด เมื่อคุณบันทึกและออก สิทธิ์ของคีย์นั้นในการเข้าถึงเซิร์ฟเวอร์จะถูกเพิกถอน

2.3 วิธีพิเศษ: ssh-copy-id กระบวนการย้อนกลับด้วย

ssh-copy-idมักใช้เพื่อเพิ่มคีย์ อย่างไรก็ตาม ไม่มีตัวเลือก “ถอนการติดตั้ง” ในตัว อีกครั้ง ssh-copy-id เพิ่มคีย์ด้วย ได้รับอนุญาต_คีย์ จำเป็นต้องลบบรรทัดเหล่านี้ด้วยตนเอง เนื่องจากตรงกับบางบรรทัดในไฟล์ โดยตรงเลย ssh-copy-id -r ไม่รองรับการลบด้วยคำสั่ง like ดังนั้น คุณสามารถล้างข้อมูล suitable_keys ได้ด้วยตัวแก้ไขหรือโดยการเตรียมสคริปต์

3. ข้อดีและข้อเสียของการลบคีย์ Linux SSH

การชั่งน้ำหนักข้อดีข้อเสียก่อนดำเนินการขั้นตอนจะช่วยป้องกันปัญหาที่อาจเกิดขึ้น ต่อไปนี้เป็นข้อดีและข้อเสียของกระบวนการลบคีย์:

3.1 ข้อดี

- เพิ่มความปลอดภัย: คุณลดพื้นผิวการโจมตีที่เป็นไปได้โดยการเพิกถอนคีย์เก่าที่ไม่ได้ใช้หรืออาจถูกบุกรุก

- การจัดการที่สะอาด: คุณสามารถยุติการเข้าถึงของผู้จากไปภายในทีมได้อย่างง่ายดาย สิ่งนี้จะเพิ่มความสามารถในการจัดการ

- อัพเดทเป็นประจำ: การลบและสร้างใหม่เป็นประจำสามารถรับประกันได้ว่าคุณจะใช้อัลกอริธึมการเข้ารหัสที่ทันสมัยอย่างต่อเนื่อง

3.2 ข้อเสีย

- การลบคีย์ผิด: การลบไฟล์หรือบรรทัดผิดอาจทำให้คุณสูญเสียการเข้าถึงระบบ

- การสูญเสียการเข้าถึงชั่วคราว: ในระหว่างการดำเนินการ ผู้ใช้ที่ไม่มีประสบการณ์อาจประสบปัญหาในการเชื่อมต่อใหม่

- ค่าแรง: การจัดการกระบวนการนี้สำหรับเซิร์ฟเวอร์หรือผู้ใช้จำนวนมากอาจใช้เวลานาน

ดังนั้น คุณควรคำนึงถึงความเสี่ยงและข้อดีที่ไม่คาดคิด และดำเนินธุรกรรมในลักษณะที่วางแผนไว้และระมัดระวัง

4. ทางเลือกหรือวิธีการเพิ่มเติม

นอกจากการลบคีย์ SSH แล้ว ยังมีวิธีอื่นอีกด้วย การตรวจสอบส่วนนี้อาจเป็นประโยชน์ในบางสถานการณ์:

4.1 การอัปเดตข้อความรหัสผ่าน

ถ้า การกำหนดค่าความปลอดภัย SSH หากคุณเพียงต้องการเปลี่ยนรหัสผ่านหลักตามพื้นฐาน ssh-keygen -p ข้อความรหัสผ่านสามารถรีเฟรชได้ด้วยคำสั่ง สิ่งนี้จะเพิ่มระดับความปลอดภัยโดยไม่ต้องลบคีย์ทั้งหมด

4.2 รายการเพิกถอนคีย์ (KRL)

ใน OpenSSH 6.2 ขึ้นไป รายการเพิกถอนคีย์ ฟีเจอร์ (KRL) พร้อมใช้งานแล้ว ดังนั้นบนเซิร์ฟเวอร์ คุณสามารถเก็บรายการคีย์ที่ไม่ถูกต้องหรือใบรับรองใดที่ไม่ได้รับการยอมรับ ssh-keygen -k -f เพิกถอน_keys สามารถสร้าง KRL ได้ด้วยคำสั่ง เช่น และสามารถกำหนดค่า SSH ได้ตามนั้น

4.3 การบล็อกด้วยไฟล์การกำหนดค่า SSH

ทางฝั่งเซิร์ฟเวอร์ /etc/ssh/sshd_config.php ผู้ใช้หรือคีย์บางประเภทสามารถบล็อกได้ด้วยพารามิเตอร์บางตัว ตัวอย่างเช่น รหัสผ่าน หมายเลขยืนยันตัวตน คุณสามารถอนุญาตการเข้าถึงตามคีย์เท่านั้นด้วยการตั้งค่า เช่น และสร้างนโยบายที่แตกต่างกันสำหรับ DMZ หรือระบบทดสอบ หากต้องการ อย่างไรก็ตาม นี่เป็นวิธีที่เปลี่ยนโปรโตคอลการเข้าถึงโดยรวมแทนที่จะ "ลบคีย์"

5. ตัวอย่างและเคล็ดลับที่เป็นรูปธรรม

มาดูตัวอย่างเล็กๆ น้อยๆ ของวิธีดำเนินการในทางปฏิบัติ:

- ตัวอย่างทีมพัฒนา: คุณมีทีม 5 คน สำหรับคนที่จากไป

ได้รับอนุญาต_คีย์แค่ลบบรรทัดออกจากไฟล์ก็อาจเพียงพอแล้ว นอกจากนี้ บนเครื่องภายในเครื่องของบุคคลนั้น รหัสส่วนตัว ควรจะลบออกด้วย - การถ่ายโอนเซิร์ฟเวอร์: เมื่อเปลี่ยนโครงสร้างพื้นฐาน คุณจะยกเลิกคีย์ SSH ทั้งหมดบนเซิร์ฟเวอร์เก่า และใช้เฉพาะคีย์ปัจจุบันบนเซิร์ฟเวอร์ใหม่ของคุณ ด้วยวิธีนี้ ช่องโหว่ของระบบที่ปิดใช้งานจะไม่ได้รับการฟื้นฟู

- สถานการณ์ฉุกเฉิน: หากมีข้อสงสัยว่ากุญแจรั่วหรือถูกขโมย การลบคีย์ Linux SSH คุณสามารถป้องกันการเข้าถึงโดยไม่ได้รับอนุญาตได้ด้วยการทำเช่นนี้ จากนั้นคุณสามารถเชื่อมต่อกับระบบของคุณได้โดยการสร้างและเพิ่มคีย์ใหม่

ตัวอย่างเหล่านี้แสดงให้เห็นว่าการตัดสินใจลบคีย์มีความสำคัญเพียงใดในระดับและสถานการณ์ที่แตกต่างกัน

6. ลิงค์ภายนอกและภายใน

หากคุณต้องการข้อมูลเชิงลึกเพิ่มเติมเกี่ยวกับ SSH เว็บไซต์อย่างเป็นทางการของ OpenSSH คุณสามารถเข้าถึงเอกสารทั้งหมดได้ทาง (DoFollow)

นอกจากนี้บนเว็บไซต์ของเรา ลินุกซ์ คุณสามารถดูตัวอย่างการกำหนดค่าต่างๆ ได้ในหมวดหมู่ของเรา

7. สรุปและบทสรุป

การลบคีย์ Linux SSHเป็นหนึ่งในขั้นตอนที่ขาดไม่ได้ในแง่ของความปลอดภัยและการจัดการ ด้วยเหตุผลต่างๆ เช่น การละเมิดความปลอดภัย การเปลี่ยนแปลงทีม หรือเพียงเพื่อรักษาความสงบเรียบร้อย กำลังลบคีย์ SSH คุณอาจต้องการ โดยทั่วไปกระบวนการประกอบด้วยสองขั้นตอน: การล้างคีย์ในเครื่องของคุณและ ได้รับอนุญาต_คีย์ ลบบรรทัดที่เกี่ยวข้องในไฟล์

คุณควรระมัดระวังในขั้นตอนนี้ การกำหนดค่าความปลอดภัย SSH ขอแนะนำให้คุณจัดการกระบวนการของคุณด้วยนโยบายที่เป็นลายลักษณ์อักษรและให้แน่ใจว่ามีการประสานงานภายในทีม การใช้วิธีการเข้ารหัสที่ทันสมัย การตรวจสอบเป็นระยะ และการปิดใช้งานคีย์ที่ไม่ได้ใช้จะสร้างเกราะป้องกันที่สำคัญต่อการโจมตีทางไซเบอร์ โปรดจำไว้ว่าความประมาทเลินเล่อเล็กๆ น้อยๆ อาจเปิดประตูสู่การละเมิดข้อมูลครั้งใหญ่ได้

คำถามที่พบบ่อย (FAQ)

1. จำเป็นต้องเข้าสู่ระบบเพื่อลบคีย์ Linux SSH หรือไม่

ปกติแล้วใช่ กำลังลบคีย์ SSH คุณต้องมีสิทธิ์เข้าถึงเซิร์ฟเวอร์ หากเข้าสู่ระบบแล้ว ได้รับอนุญาต_คีย์ คุณสามารถแก้ไขไฟล์ได้หากอยู่ในเครื่อง ~/.ssh คุณสามารถลบไฟล์ในโฟลเดอร์ของคุณได้ อย่างไรก็ตาม หากคุณมีสิทธิ์เข้าถึงผ่านวิธีอื่น (เช่น คอนโซลรูท) ในระหว่างกระบวนการ คุณสามารถแก้ไขได้โดยไม่ต้องเข้าสู่ระบบ

2. ฉันต้องทำอย่างไรเพื่อเชื่อมต่อใหม่หลังจากลบคีย์ SSH แล้ว?

หากคุณลบคีย์เก่าออกไป การเชื่อมต่อกับคีย์นั้นจะไม่สามารถทำได้อีกต่อไป ใหม่ การกำหนดค่าความปลอดภัย SSH หากคุณกำลังวางแผน ssh-keygen คุณต้องสร้างคีย์ใหม่ด้วยคำสั่งและ ได้รับอนุญาต_คีย์ คุณต้องเพิ่มรหัสสาธารณะให้กับไฟล์

3. ฉันใช้คีย์เดียวกันบนเซิร์ฟเวอร์หลายเครื่อง ฉันควรลบออกจากเซิร์ฟเวอร์ทั้งหมดหรือไม่

หากคุณต้องการปิดใช้งานคีย์ทั้งหมด ใช่ บนเซิร์ฟเวอร์ทั้งหมด ได้รับอนุญาต_คีย์ คุณต้องลบบันทึกด้วย มิฉะนั้นจะยังสามารถเข้าถึงเซิร์ฟเวอร์อื่นได้

ใส่ความเห็น